弱點掃描風險等級的問題,我們搜遍了碩博士論文和台灣出版的書籍,推薦張威張耀疆趙銳寫的 CSO進階之路:從安全工程師到首席安全官 和YooJinyoung的 職場上絕對會用到的商務英語:從財務會計到經營管理的315個核心句型都 可以從中找到所需的評價。

另外網站國立臺南藝術大學弱點掃瞄程序也說明:弱點掃瞄程序. 文件編號IS-C-003. 機密等級 ... 增訂弱點掃描高風險修補追蹤. 管制表. 1.6 107 年8 月21 日. 全部. 方惠卿. 內容格式調整(項目符號、頁.

這兩本書分別來自機械工業 和語樂多文化所出版 。

國立交通大學 資訊學院國防資安管理碩士在職專班 吳育松所指導 楊翊旻的 基於公開來源情資的偵察技術 (2020),提出弱點掃描風險等級關鍵因素是什麼,來自於公開來源情資、進階持續性威脅、偵查、網路狙殺鏈。

而第二篇論文國立政治大學 經營管理碩士學程(EMBA) 周冠男所指導 梁炳森的 台灣銀行業落實個人貸款詐欺風險管理之研究 (2020),提出因為有 銀行業、個人貸款詐欺、詐欺態樣、風險管理指標、風險管理機制的重點而找出了 弱點掃描風險等級的解答。

最後網站資通安全責任等級A 級之公務機關應辦事項第二冊 - 國家通訊 ...則補充:風險等級 、修補建議)、掃描誤判之弱點清單(說. 明誤判理由)、弱點排除清單(說明排除理由,. 如無法修補原因與配套措施)。 3. 弱點複掃描服務中.

CSO進階之路:從安全工程師到首席安全官

為了解決弱點掃描風險等級 的問題,作者張威張耀疆趙銳 這樣論述:

本書是一部面向各層次網路安全從業人員的職業晉升實戰寶典。作者融合自己豐富的工程實踐經驗,詳細闡述了從安全工程師晉升到首席安全官所需的知識和技能。在網路安全日益受到國家和企業重視之際,本書將成為你職場進階的秘笈。 全書分四個部分,第一部分介紹了網路安全行業的發展趨勢與基礎環境;第二部分介紹了網路安全從業人員所需掌握的基礎技能、事件處理和應急回應的方法和技能案例;第三部分重點闡述了如何建立貫穿企業業務生命週期的安全能力,構建首席安全官的保障圖譜;第四部分重點闡述了首席安全官如何做好應對未知風險的佈局,為潛在的非常規安全事件時刻做好準備。 張威 網路安全老兵,(ISC)2第9屆亞

太資訊安全領袖成就計畫(ISLA)資訊安全專家貢獻獎獲得者,復旦大學MBA客座講師,企業網路安全專家聯盟(諸子雲)發起人之一,致力於帶領全國超過2000家諸子雲會員企業探索出符合中國國情的網路安全建設與保障之路。 張耀疆 國內最早引進並轉化ISO27001等國際標準的實踐者之一,安言諮詢與安在新媒體創始人。 趙銳 某跨國企業網路安全和合規負責人,諸子雲上海分會會長,聯合國ITU-T DevOps國際標準核心編寫專家,CCSF優秀首席安全官。 徐正偉 金融安全專家,曾服務於思科研發中心、阿裡巴巴集團安全部,參與處理過多起國家重點保障基礎設施的網路攻擊應急處置工作。 陳欣煒 招商銀行招銀雲創

資訊安全合規負責人,擁有近20年網路安全工作經驗,持有20余項發明專利和實用新型專利。 何卓 中國電信翼支付安全管理負責人,中國資訊通信研究院互聯網新技術新業務安全評估中心評估專家,(ISC)2上海分會理事,諸子雲上海分會理事。 張源 吉利汽車集團網路安全負責人,汽車行業技術專家,TISAX標準研究及實踐者,諸子雲杭州分會理事。 前言 第一篇 CSO必備認知:全面瞭解網路空間安全 第1章 從資訊化到網路空間安全2 1.1 資訊技術改變了人類生產生活的方式2 1.2 資訊化與企業伴生4 1.3 從網路到網路空間6 1.4 理解資訊安全、網路安全與網路空間安全7 第2章 網路

空間安全的挑戰11 2.1 網路安全關係國計民生11 2.1.1 網路虛假消息會重創實體經濟11 2.1.2 棱鏡門事件13 2.1.3 社交網路與資訊繭房14 2.1.4 工控系統成為網路攻擊練兵場15 2.1.5 網路攻擊工具氾濫16 2.1.6 物聯網安全引人憂17 2.1.7 我國網路安全戰略危機18 2.2 網路安全關係企業生存20 2.2.1 系統遮蔽內部舞弊會置企業於死地20 2.2.2 網路可用性影響企業價值21 2.2.3 企業機密洩露防不勝防22 2.2.4 勒索攻擊產業化威脅企業經營22 2.2.5 網路安全合規成挑戰23 2.2.6 企業網路安全現狀堪憂24 2.3 網

路安全關係個人26 2.3.1 網路安全關係個人財產26 2.3.2 網路安全關係個人隱私27 2.3.3 全民網路安全意識薄弱29 第3章 首席安全官的職業路徑與技能圖譜31 3.1 定位首席安全官31 3.2 從網路安全新人到CSO的職業路徑33 3.2.1 網路安全的職業路線33 3.2.2 對新人的網路安全從業建議34 3.2.3 教你如何成長為CSO35 3.3 找到你的首席安全官人設36 3.3.1 三個標準37 3.3.2 組織成熟度37 3.3.3 業務領域38 3.3.4 技能一致性39 3.4 首席安全官的技能樹40 3.4.1 熟悉風險管理41 3.4.2 熟悉網路安全理

念和技術41 3.4.3 瞭解資訊化與商業模式的內在聯繫41 3.4.4 良好的溝通和管理能力42 第二篇 CSO一階能力:日常安全危機應對 第4章 為去救火現場做好準備44 4.1 事件回應:CSO最好的朋友44 4.2 捍衛事件回應所需的資源45 4.3 定義組織的網路安全邊界47 4.4 網路安全事件的分類與分級48 4.5 組建網路安全事件回應組織52 4.6 建立網路安全事件升級處理機制53 4.7 分場景的事件回應指南編寫案例59 4.7.1 病毒傳播事件59 4.7.2 網站頁面被篡改61 4.7.3 常用系統故障或宕機62 4.7.4 外部網路入侵告警64 4.7.5 機房設

備故障65 4.8 基線思維及事件管理工具的使用67 4.8.1 基線思維67 4.8.2 安全資訊和事件管理系統67 4.8.3 安全編排和自動化回應系統68 4.9 網路安全事件管理實務69 4.9.1 避免外行領導內行69 4.9.2 事件回應指南的常見問題70 4.9.3 人員因素是事件響應的關鍵要素之一71 4.9.4 建立“吹哨人”機制72 4.9.5 合理的彙報升級機制72 4.9.6 不慎重的危機公關將是另一場危機73 4.9.7 重視網路安全事件的回顧工作74 第5章 災難與業務連續性75 5.1 在災難中恢復業務75 5.2 實現業務連續性的一般步驟76 5.3 業務影響分

析實踐要點78 5.3.1 確定業務影響分析的物件79 5.3.2 評價業務的重要性80 5.3.3 評估災難對關鍵性業務的影響82 5.3.4 形成決議84 5.4 制定恢復策略84 5.4.1 業務流程恢復85 5.4.2 設施恢復86 5.4.3 供給和技術恢復87 5.4.4 用戶環境恢復89 5.4.5 資料恢復90 5.4.6 保險91 5.4.7 雲架構下的災備策略92 5.5 BCP的開發95 5.6 BCP的演練與修訂102 5.7 維護計畫103 第6章 數字取證和事後調查的價值105 6.1 電腦取證105 6.2 網路取證106 6.3 網路證據分析107 6.4 針對

網路資料流程的取證108 6.5 網路取證實務108 第7章 企業危機應對實踐111 7.1 抵禦常見Web攻擊111 7.1.1 XSS攻擊示例與防範111 7.1.2 CSRF攻擊示例與防範112 7.1.3 SQL注入攻擊示例與防範113 7.1.4 檔上傳漏洞示例與防範113 7.1.5 其他攻擊手段114 7.1.6 Web攻擊實例115 7.1.7 小貼士118 7.2 App遭到攻擊怎麼辦119 7.2.1 某金融公司App遭受攻擊示例119 7.2.2 App的應用安全解決方案119 7.2.3 小貼士122 7.3 DDoS攻擊來襲123 7.3.1 遭受攻擊的特徵124 7

.3.2 DDoS防護方法125 7.3.3 小貼士126 7.4 0day漏洞阻擊戰126 7.4.1 0day漏洞示例127 7.4.2 0day漏洞的防護128 7.4.3 小貼士128 7.5 電商平臺的反欺詐與風險處置128 7.5.1 電商平臺“薅羊毛”事件129 7.5.2 電商平臺的風控實踐129 7.5.3 小貼士133 7.6 逮捕內鬼133 7.6.1 內鬼動機及範圍133 7.6.2 發現內鬼134 7.6.3 建設路線135 7.6.4 小貼士136 7.7 網路勒索應急處置136 7.7.1 勒索軟體的傳播136 7.7.2 企業如何防護137 7.7.3 企業中毒

了應如何應急138 7.7.4 小貼士138 7.8 雲服務業務連續性的思考139 7.8.1 某集團資料刪除事件139 7.8.2 解決方案140 7.8.3 小貼士140 7.9 網路事件危機公關141 7.9.1 資料洩露引發輿論危機141 7.9.2 企業該如何回應網路事件141 7.9.3 小貼士142 7.10 應對終極斷網下的災備架構143 7.10.1 光纖挖斷問題的應對143 7.10.2 常用災備架構144 7.10.3 小貼士145 7.11 紅藍對抗145 7.11.1 護網行動145 7.11.2 企業如何備戰146 7.11.3 小貼士150 第三篇 CSO二階能

力:全面保障企業網路安全 第8章 建立適合企業的網路安全性群組織154 8.1 尋找組織建立的依據154 8.2 設計網路安全性群組織結構156 8.3 通用網路安全性群組織結構159 8.4 大中型企業網路安全性群組織結構161 8.5 網路高風險企業網路安全性群組織結構164 8.6 網路安全崗位和角色的設置165 8.7 人員配置實務168 第9章 與企業管理層持續互動171 9.1 與管理層和董事會溝通171 9.2 網路安全治理175 9.2.1 什麼是網路安全治理175 9.2.2 安全治理的一般過程175 9.2.3 從業務目標中分解安全目標177 9.2.4 為利益相關者提供價

值179 9.2.5 有效控制風險180 9.3 網路安全意識教育180 第10章 保護企業的資訊資產183 10.1 資訊資產清單與分類183 10.1.1 找出全公司的資訊資產183 10.1.2 挖出資訊資產負責人184 10.1.3 評價資訊資產的重要性186 10.2 評估重要資訊資產風險190 10.2.1 資訊資產風險管理模型190 10.2.2 風險評估的一般過程190 10.2.3 識別威脅192 10.2.4 弱點分析193 10.2.5 控制措施分析194 10.2.6 風險值計算194 10.2.7 風險處理196 10.2.8 風險評估報告與處置計畫198 10.2.

9 關於殘餘風險200 10.3 建設網路安全管理體系201 10.3.1 網路安全管理體系概述201 10.3.2 制定安全制度要考慮哪些要素202 10.3.3 安全制度的分類及編寫要求204 10.3.4 建立符合法律法規的制度體系206 10.4 完善網路安全技術體系210 10.4.1 機房物理環境安全210 10.4.2 安全通信網路212 10.4.3 安全區域邊界215 10.4.4 安全計算環境218 10.4.5 安全管理中心222 10.4.6 雲安全防護223 10.4.7 安全技術體系藍圖229 第11章 保障資訊系統建設231 11.1 保障IT專案的安全231 1

1.1.1 專案群管理232 11.1.2 專案管理的一般過程233 11.1.3 專案控制234 11.2 資訊系統開發安全235 11.2.1 傳統的系統開發生命週期235 11.2.2 安全開發生命週期236 11.2.3 敏捷開發下的安全控制239 第12章 流程和人員安全243 12.1 人員安全243 12.1.1 員工入職管理244 12.1.2 在職安全管理246 12.1.3 員工離職管理247 12.1.4 外部人員訪問管理247 12.2 協力廠商管理247 12.2.1 合格的協力廠商供應商選擇248 12.2.2 服務變更風險控制249 12.2.3 駐場人員許可權管

理249 12.2.4 授權資料保護249 12.2.5 IT供應鏈安全250 12.3 操作安全251 12.3.1 事件管理251 12.3.2 問題管理255 12.3.3 變更管理256 12.3.4 發佈管理260 12.3.5 配置管理263 第13章 持續監控和考核網路安全體系運轉情況269 13.1 監控環境變化269 13.1.1 連續掃描、監控和修復270 13.1.2 思考持續監控價值270 13.1.3 厘清持續監控對象271 13.1.4 實施漏洞監控273 13.1.5 實施安全性記錄檔分析276 13.2 績效評價277 13.2.1 審計結果277 13.2.2

生產率損失280 13.2.3 用戶安全感及滿意度280 13.2.4 安全意識281 13.3 網路安全審計281 13.3.1 審計分類281 13.3.2 基於風險的審計283 13.3.3 審計目標284 13.3.4 建立審計組織285 13.3.5 制定審計計畫286 13.3.6 審計準備287 13.3.7 符合性審計287 13.3.8 有效性審計289 13.3.9 糾正和預防295 第四篇 CSO三階能力:構建面向未來的安全體系 第14章 非常規風險來襲298 14.1 重大活動安全百分百298 14.1.1 案例:保障世博會網路的可用性298 14.1.2 重大活動

的網路安全保障299 14.2 新互聯網金融欺詐301 14.2.1 案例:一次匪夷所思的網路盜竊301 14.2.2 金融與互聯網結合後的挑戰302 14.3 境外勢力APT攻擊303 14.3.1 案例:發現病毒時,為時已晚303 14.3.2 APT攻擊過程305 14.3.3 如何防範和抵禦APT攻擊306 14.4 網路間諜滲透308 14.4.1 案例:難防的內鬼與間諜308 14.4.2 防範內鬼與間諜308 14.5 網路爬蟲之重310 14.5.1 案例:網路爬蟲的新困惑310 14.5.2 對抗網路爬蟲312 14.6 “被遺忘權”與個人資訊保護313 14.6.1 案例:

谷歌與被遺忘權313 14.6.2 個人資訊保護的合規挑戰314 14.7 直面未知風險316 第15章 構建面向未來的安全戰略318 15.1 網路安全戰略318 15.1.1 網路安全戰略計畫的結構318 15.1.2 制定網路安全戰略計畫320 15.1.3 塔防式網路安全戰略思路321 15.2 對內構築網路安全文化324 15.2.1 網路安全文化的特徵325 15.2.2 健康的網路安全文化的標誌325 15.2.3 構築網路安全文化326 15.3 對外打造網路安全感327 15.3.1 網路安全感的價值327 15.3.2 打造網路安全感328 15.4 遵守安全從業道德329

第16章 擴充耳目,構建情報體系331 16.1 威脅情報331 16.1.1 威脅情報的分類332 16.1.2 安全資訊的收集332 16.1.3 信息研判334 16.1.4 行動336 16.1.5 威脅情報分析實踐337 16.2 應急回應中心338 16.2.1 SRC的業務範圍338 16.2.2 SRC的回饋與處理流程339 16.2.3 漏洞等級標準參考340 16.3 收集網路安全事件與法庭判例341 16.3.1 收集事件和判例的重要因素341 16.3.2 收集事件和判例的意義342 16.4 商業情報342 16.4.1 商業情報的“下沉式”生存343 16.4.2

商業情報與傳統情報業務的區別344 16.4.3 商業情報的內涵344 16.4.4 商業情報的管理與發展344 第17章 拓展網路安全綜合能力346 17.1 構建安全生態圈346 17.1.1 企業網路安全生態圈346 17.1.2 企業與監管機構的協同347 17.1.3 整合安全供應商的技術能力348 17.1.4 加強與安全社會組織聯動349 17.1.5 組建安全核心人脈圈349 17.2 搭建安全中台與零信任網路350 17.2.1 安全中台總體思想351 17.2.2 安全中台的安全能力351 17.2.3 零信任網路352 17.3 網路攻擊調查與反擊359 17.3.1

網路攻擊調查的意義360 17.3.2 網路攻擊調查的特點361 17.3.3 非接觸資訊收集方法361 17.3.4 人物調查實例362 17.3.5 物品調查實例364 17.3.6 網路攻擊調查實例365

基於公開來源情資的偵察技術

為了解決弱點掃描風險等級 的問題,作者楊翊旻 這樣論述:

風險如同字面上的意義,是一種災難發生的可能性以及災損發生後的結果,而資訊安全的風險管理也是同樣的道理,在進行資安風險管理時,不同的企業組織,對於機密性、完整性、可用性等資訊安全管理三要素所分配的資源也有所不同。企業組織內部要進行資訊風險評估首要步驟是進行資訊資產盤點(Information assets identification),並根據企業安全政策來評估這些資訊資產的風險等級,以幫助企業進行風險管理,對於測試人員,可採用識別網路邊界(Network boundary)的方法來進行資訊資產盤點,透過網路狙殺鏈模型當中的第一階段-偵查,利用公開來源情資(OSINT)來進行子網域列舉、網路設

備搜尋引擎及平台環境識別,並自動化上述這些步驟,以降低在黑箱測試的情況下對於偵測目標資訊資產、系統服務、平台弱點等特徵所耗費的時間。

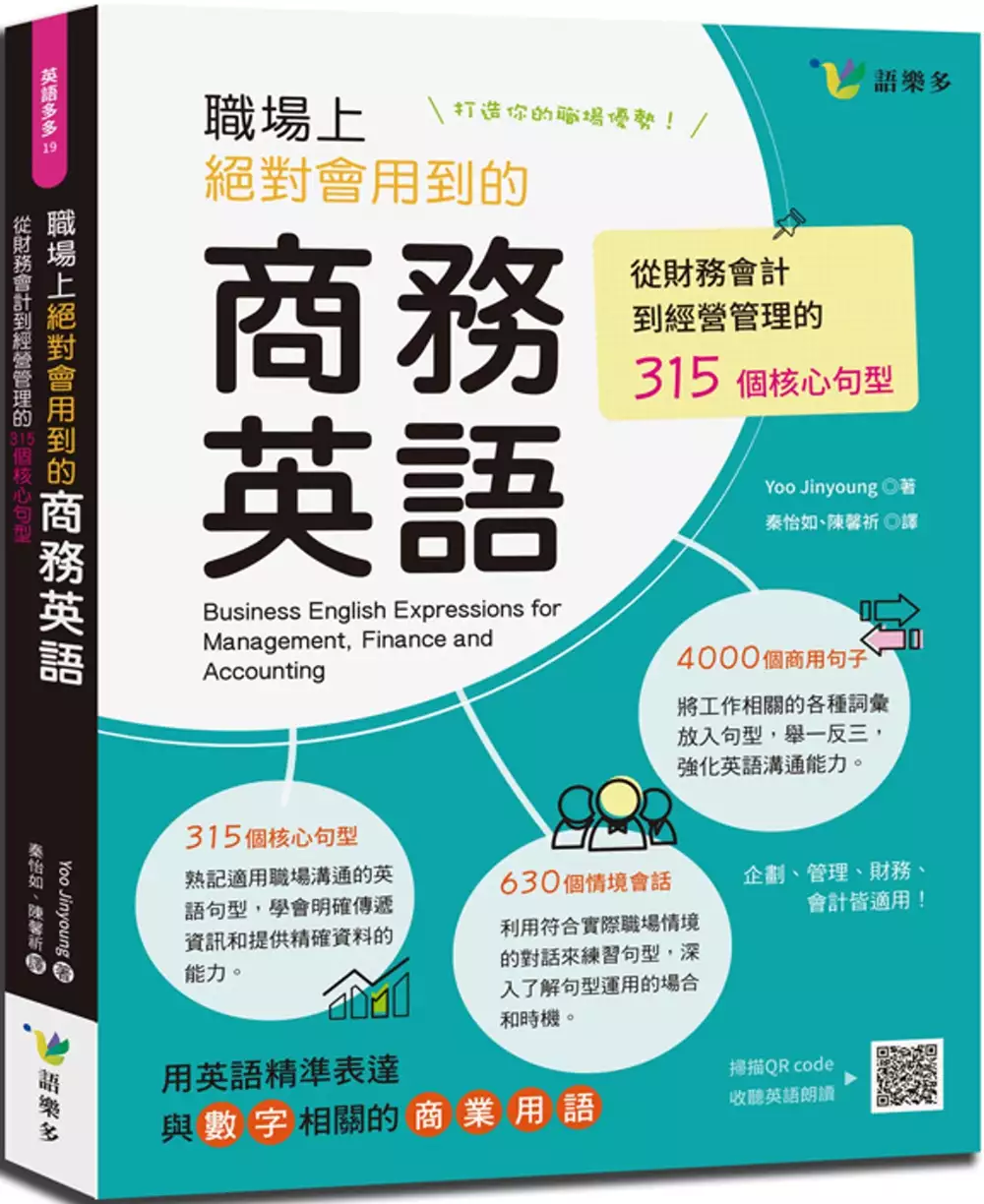

職場上絕對會用到的商務英語:從財務會計到經營管理的315個核心句型

為了解決弱點掃描風險等級 的問題,作者YooJinyoung 這樣論述:

職場上必備的英語溝通指南! 實用核心句型,學會明確傳達資訊; 擬真情境對話,掌握句型使用時機。 讓你用英語精準表達各種商業用語, 升遷、轉職、出差皆適用! 收錄工作時必備的句型! 本書共分成三大種類,各種類依照商用領域再細分成1.經營管理 2.財務 3.會計/稅務,內容收錄各種類中必須要知道的重要句型。 不管公司規模大或小,一定都會遇到與數字相關的業務內容,其代表的業務內容為企劃、經營、管理、資金、投資、IR、會計、稅務等。本書細分成12個小標題,並特別標註出各業務內容常用到的表達方式。 書中的核心句型是依工作類型量身訂做,透過每單元所設計的生動對話來模擬工

作場景,可加深記憶。 本書收錄了315個核心句型,皆以實際工作時會使用到的為原則進行挑選,果斷刪除單純訪問跟接待、預約住宿、訂餐等內容,以工作時明確傳遞資訊和提供精確資料為主要的學習方向。 書中設定630個情境會話,包含通電話、內部會議、外部會議等每天會經歷的工作情景,讓讀者可預先了解情景、練習口說,建議可善用前面所提的核心句型來豐富對話內容。 書中可練習的句型共有2224句,讀者若將核心句型與實戰對話熟記的話,就可以學習到4千多個商用會話句子,這樣每天工作時一定可以聽到或說出自己熟悉的英語,不用再擔心會因為英語溝通問題而影響工作。 隨書附贈由母語人士錄製的英語朗讀 M

P3(掃描QR code下載),就算是初學者也能輕鬆跟著母語人士從基礎學習到進階的專業領域,透過重複聆聽和說來提升商用英語能力。 【使用說明】 將學習效果最大化! 撥放MP3音檔後跟著大聲說 掃描下載每單元QR code(或是掃描書封上的QR code一次下載全書音檔),重覆聆聽來集中練習某個句型,練習時一定要開口跟著說。聽力則要練習到當母語人士以正常說話速度說話時,可以立刻了解意思。可以利用上下班在車上的時間或休息時間聆聽,建議設定成全部撥放模式,熟悉聲音的練習很重要,最好能連續反覆聽。 透過 Extras英語傳達力來提升英語 在英語傳達力中,整理了英語表達的語

感差異、需注意的地方等內容,建議可以利用空白處做筆記,增強記憶。 熟記代表句型的結構 按照各工作情況設定了不同的主題,依序整理出會經常使用的代表句型。可活用在撰寫郵件、電話溝通、電話/影像會議、海外出差、海外總公司報告等實際工作上。想快速了解英語架構的方式就是熟悉句型,先熟記代表句型後再依照所需替換內容。 核心句型不離口 套入工作相關單字、用語來組成核心句型。建議可以在腦海中想像情境,想著:「喔,原來真實情況會這樣表達!」再出聲反覆練習,或是回想自己遇到的工作情況,組合出符合自己所需的句子也是個不錯的方法。 用實戰對話來了解情境 直接用設計好的情境對話來深入了解,

才會體會到:「啊,原來這句的英文要這樣說!」而且一定要唸出聲音來加強學習效果,因為只用眼睛看過和發出聲音朗讀的效果是天差地遠。 用Extras工作常識來提升專業度 在英語傳達力中也整理了工作上會用到的專業用語,可以學習到相關概念、字典中的英語單字解析跟同義字。建議若有發現自己所需要的新用語時,可以在空白部分做筆記建立屬於自己的Extras。

台灣銀行業落實個人貸款詐欺風險管理之研究

為了解決弱點掃描風險等級 的問題,作者梁炳森 這樣論述:

致 謝...........................................i摘 要..........................................iiAbstract......................................iii目 次...........................................v表 次.........................................vii圖 次.........................................viii第一章 緒論.......

..............................1第一節 研究背景與動機........................... 1第二節 研究目的.................................3第三節 研究流程.................................3第二章 文獻探討.................................6第一節 詐欺風險定義............................. 6第二節 詐欺風險管理相關研究......................9第三章 研究方法之建構........

....................13第一節 資料來源................................13第二節 態樣分析................................15第三節 態樣應用................................20第四章 研究結果.................................23第一節 風險等級分類............................23第二節 弱點掃描................................24第三節 責任關聯.............

...................26第四節 風險管理指標之建立.......................27第五章 結論與建議..............................30第一節 結論....................................30第二節 未來研究建議............................34參考文獻........................................36

想知道弱點掃描風險等級更多一定要看下面主題

弱點掃描風險等級的網路口碑排行榜

-

#1.【轉知】網站資安一把罩,打造有「智慧」的自動化行銷

您的網站安全嗎? 從網站建立就必須知道的資安風險網站安全診斷-簡單易用的OKWASP 弱點掃描平台《OKWASP 弱點掃描平台》 於 www.ksp.org.tw -

#2.Lucent Sky AVM 應用程式安全檢測與自動修正

即使將帶有弱點的程式碼封裝成位元組碼或使用第三方套件或列在美國國家漏洞數據庫已知的弱點,也能抓出潛藏的風險。 程式碼檢測之結果與報告,提供弱點嚴重等級分類並清楚 ... 於 www.iisigroup.com -

#3.國立臺南藝術大學弱點掃瞄程序

弱點掃瞄程序. 文件編號IS-C-003. 機密等級 ... 增訂弱點掃描高風險修補追蹤. 管制表. 1.6 107 年8 月21 日. 全部. 方惠卿. 內容格式調整(項目符號、頁. 於 its.tnnua.edu.tw -

#4.資通安全責任等級A 級之公務機關應辦事項第二冊 - 國家通訊 ...

風險等級 、修補建議)、掃描誤判之弱點清單(說. 明誤判理由)、弱點排除清單(說明排除理由,. 如無法修補原因與配套措施)。 3. 弱點複掃描服務中. 於 ise.ncc.gov.tw -

#5.系統弱點掃描服務 - 經濟部國際貿易局

C、各風險等級所出現安全弱點數量及嚴重程度之統計報告。 該次掃描發現之安全弱點分析:. A、所有主機出現之「安全弱點型態」統計分析圖(常見服務及常見作業系統、最高 ... 於 www.trade.gov.tw -

#6.怎樣找到你最需要的弱點工具

防毒軟體、弱點掃描、滲透測試的差異性 ... 2019年漏洞搜尋系統Shodan統計,全球有上百萬個連網設備存在風險,台灣排名第5名. ... 不管嚴重等級是高(High)還是低(Low). 於 www.tp1rc.edu.tw -

#7.使用教學 - OKWASP 弱點掃描平台

全中文、簡單易用、免安裝,輸入網址,馬上為您的電商網域診斷安全弱點. ... 則代表最高風險。 免費掃描. 等級:免費掃描,掃描完產出報告為一份弱點掃描診斷摘要。 於 okwasp.com -

#8.支付卡行業(PCI) 資料安全標準

全掃描是一個不可或缺的工具,應與弱點管理程式結合使用。掃描有助於確 ... ASV可能有獨特的弱點報告方法;不過,高等級的風險都會用一貫的方法來報. 於 www.pcisecuritystandards.org -

#9.網頁應用程式安全設計及防護 - 財金資訊股份有限公司

遵循OWASP 發布的十大安全弱點防護原則, ... 評估風險等級也會考量圖1 所示的因素及衝擊 ... 有應用程式的更新及修補,定期執行弱點掃描. 及稽核,以發現設定錯誤或未 ... 於 www.fisc.com.tw -

#10.萬物聯網時代,資安就是風險管理。企業資安專家觀點。

企業評估資安的第一步,李明憲建議先為自家資產,列出風險等級和發生概率的對照 ... 例如,金融業或電子商務業者,有7*24小時服務不中斷的需求,弱點掃描幾乎要常時 ... 於 enterprise.fetnet.net -

#11.軟體品質Software Quality - Web Application - 滲透測試案例分享

式是以各種不同資安風險配合系統漏洞所進. 行的一連串組合攻擊,與一般針對已知系統. 漏洞所進行的弱點掃描不同,因滲透測試入 ... 況調整弱點風險等級,使開發人員在改善. 於 tpl.ncl.edu.tw -

#12.附表四資通安全責任等級B 級之特定非公務機關應辦事項修正規定

技術面. 安全性檢測. 弱點掃描. 全部核心資通系統每年辦理一次。 滲透測試. 全部核心資通系統每二年辦理一次。 資通安全健. 診. 網路 ... 於 www.laws.taipei.gov.tw -

#13.附表二資通安全責任等級A 級之特定非公務機關應辦事項修正規定

初次受核定或等級變更後之一年內,. 配置四人。 內部資通安全稽核. 每年辦理二次。 業務持續運作演練. 全部核心資通系統每年辦理一次。 技術面. 安全性檢測. 弱點掃描. 於 law.moj.gov.tw -

#14.資安通報FAQ - 桃園區域網路中心

弱點掃描 FAQ. Q 1:弱點掃描和網頁檢測能幫助甚麼? A:: 1.提早發現系統存在弱點、修補弱點。 2.降低單位整體風險等級。 並從掃描建議報告,提升資安強度、進一步調整 ... 於 www.tyrc.edu.tw -

#15.全方位網站應用安全防護解決方案 - 中芯數據

即時防護則是針對網站應用程式的潛在性風險與可能的危險漏洞進行即時防禦。 ... 配合應用程式開發與維護週期,進行滲透測試與弱點掃描,以達到事前預防的最佳效。 於 www.corecloud.com.tw -

#16.課程名稱:資通系統防護需求分級原則與 ...

執行「弱點掃描」安全檢測. 1.等級「中」及「普」之所有控制措施. 2.執行「滲透測試」安全檢測. 系統發展. 生命週期. 部署與維運階. 於 webws.miaoli.gov.tw -

#17.安全弱點評估

掃瞄可以搜尋單一弱點或所有已知弱點的清單。 執行手動評估工作或將工作設定為根據排程來執行。 要求封鎖會對網路安全帶來無法接受的風險等級的電腦。 於 docs.trendmicro.com -

#18.最新網頁常見10 大風險整理OWASP TOP 10 2017 - 叡揚資訊

在網路應用程式中,Injection 弱點很常見,尤其在SQL Injection。 ... 針對原始碼及OpenSource 元件做安全漏洞掃描,能依漏洞嚴重程度做等級分類,追蹤問題根源及提供 ... 於 www.gss.com.tw -

#19.金融機構辦理電腦系統資訊安全評估辦法 - 植根法律網

辦理網路設備、伺服器、端末設備及物聯網等設備之弱點掃描與修補作業。 ... 二、應依據評估報告內容缺失程度區分風險等級,並擬定各風險對應之控管措施及處理時限,送 ... 於 www.rootlaw.com.tw -

#20.滲透測試服務Penetration Testing | DEVCORE 戴夫寇爾

滲透測試與弱點掃描有何差異? ... 滲透測試報告. 撰寫各弱點之進入點、風險等級、測試方式、修補方式; 遞交測試結果報告; 提供客戶弱點修正顧問諮詢 ... 於 devco.re -

#21.漏洞掃描_百度百科

漏洞掃描器包括網絡漏掃、主機漏掃、數據庫漏掃等不同種類。 ... 掃描,網絡管理員能瞭解網絡的安全設置和運行的應用服務,及時發現安全漏洞,客觀評估網絡風險等級。 於 baike.baidu.hk -

#22.從弱點掃描到弱點管理

智慧型的風險排序:依據Malware(已知的惡意程式), Exploit(. 已知的攻擊模組), CVSS, Real Risk(對企業的真實風險), Severity. (弱點風險等級). 已知的惡意程式. 於 s.itho.me -

#23.臺北市政府資訊安全管理規範

(四)前款所定中、高風險,係依據美國國家標準技術研究所(NIST)所公布或以. 共同漏洞評分系統(Common Vulnerability Scoring System,CVSS)工. 具計算出之風險等級。 (五) ... 於 www.chwjh.tp.edu.tw -

#24.弱點掃描服務

資訊安全規劃、建置、弱點掃描、滲透測試、紅隊演練等服務. ... 弱掃結果摘要. 提供漏洞總結分析、並依照風險等級1~5分類列出漏洞統計及自定義五大風險類別數量統計。 於 www.systexdc.com -

#25.弱點掃描服務

... 伺服器或網路設備進行泛用性掃描,並發掘已知的系統弱點及後門程式。 接著深入探討、分析、調整並排除弱點掃描的結果報告,並以此評估企業內部環境之風險等級。 於 secpaas.org.tw -

#26.本(110)年教育體系重大資安事件相關根因分析及建議措施

一、依資通安全責任等級分級辦法第11 條規定(附表 ... 二、資通系統於上線前之測試階段,應進行弱點掃描. 安全檢測,並進行中、高風險弱點修補。如因應. 於 www.thvs.mlc.edu.tw -

#27.盤點清查與檢測掃描- 安全性檢測之弱點掃描 - iT 邦幫忙

適用法規: 資通安全責任等級分級辦法- 附表十資通系統防護基準. ... 核心資通系統一般會要求至少修補高、中風險以上(註1); 主機弱點掃描工具. 於 ithelp.ithome.com.tw -

#28.並遵守資通系統防護基準規範。 - 長庚大學資訊中心

情資分享等級: WHITE(情資內容為可公開揭露之資. ... (五) 在系統發展生命週期之「測試階段」應執行「弱點掃描」與「滲透測試」安全檢測,並於系統上線前完成弱點修補 ... 於 ic.cgu.edu.tw -

#29.並遵守資通系統防護基準規範。 - 台中區網中心

(五) 在系統發展生命週期之「測試階段」應執行「弱點掃描」與「滲透測試」安全檢測,並於系統上線前完成弱點修補。在確認無中、高風險弱點後方可上線 ... 於 www.tcrc.edu.tw -

#30.弱點掃描服務申請單文件編號ISMS 機密等級限閱版次1.0

主機設備IP:. 備註:. 1. 本項弱點掃描服務僅限安裝於校內設備或資通系統申請。 2. 各年度第一次申請弱點掃描服務請填寫申請表,並於中以上風險漏洞修補完成後,. 於 center.ccu.edu.tw -

#31.FormosaAuditor SaaS Vulnerability Management - 4MOSAn

美麗島雲端安全科技提供資訊安全產品, 包括IPv4 / IPv6 弱點掃描與弱點 ... 弱點風險等級採用PCI 嚴重級別分級制度, 分為[緊急], [嚴重], [高], [中], [低] ... 於 www.4mosan.com -

#32.財團法人中華民國證券暨期貨市場發展基金會弱點掃描及滲透 ...

弱點掃描 初掃中文報告文件內容應包括:執行結果摘要說明、專案. 執行計畫(執行期間/執行項目/執行範圍/. 專案成員)、掃描工具說明、掃描方式、弱. 點統計(依風險等級、 ... 於 webline.sfi.org.tw -

#33.工控場域之資安風險管控要點 - Onward Security

而威脅與弱點結合,則導致風險發生,進而造成人身安全、資訊安全或環境 ... 與「不可逆風險」,並加以區分損害強度,以界定風險等級;基於風險等級的 ... 於 www.onwardsecurity.com -

#34.弱點掃描風險等級 - 軟體兄弟

弱點掃描風險等級, ,例如有一弱點,其損失衝擊為3,受威脅等級為中,存在脆弱等級為高。 代入表中得到風險等級為6,為安全稽核的風險評分分數. 於 softwarebrother.com -

#35.什麼是弱點掃描? 認識弱點掃描 - 捕夢網

其實資安弱點掃描如同身體健康檢查,找出身體潛藏的問題。 ... 掌握系統存在漏洞,即時修補弱點; 降低企業的整體,資安風險等級; 改善資安架構,提升防護體質 ... 於 www.pumo.com.tw -

#36.資安服務 - 高屏澎區網中心

弱點 掃瞄系統針對伺服器與對外連線之服務進行掃描。 提供弱點風險等級區分、提供掃描後弱點建議解決方案。 列出被掃描之主機目前開立的連接阜。 支援15種,掃描報告轉 ... 於 web.kpprc.edu.tw -

#37.AppScan Standard 五種基本類型報告說明

一般來說,網頁應用程式弱點掃描最終將以報告的形式提供給應用程式開發團隊進行 ... 實體,中間並插入了二次掃描結果中依據風險等級所統計出的安全問題數量比較圖。 於 www.pershingdata.com.tw -

#38.如何評估網路系統的安全弱點? - 資安人

3. 弱點的風險等級符合ISO17799安全管理規範風險評分必需符合ISO17799規範,避免因為不符合規範而必須另外購買。 4. 掃描效率以及對目標網路系統的影響是否提供不同頻寬及 ... 於 www.informationsecurity.com.tw -

#39.壹、 資安健診服務 - 軟體採購辦公室

同等級以上之相容設備。 ... 主機或電腦系統進行安全弱點掃描,可評估掃描標的物是否存在安全弱 ... (1)受測目標風險等級與數量列表(依受測目標為序,表列包含. 於 www.spo.org.tw -

#40.附件三 - 國家發展委員會

符合「網站無障礙規範2.0版」AA等級設計:網頁須具親和力,相容無障礙規範並符合 ... 配合本會弱點掃描(包含主機與網站)與滲透測試作業,屬於「高風險」之弱點應依據 ... 於 ws.ndc.gov.tw -

#41.弱點掃描是什麼 - Daylilies

弱點掃描 是使用自動化工具對系統進行檢測,找出所有已知的風險。 ... 接著深入探討、分析、調整並排除弱點掃描的結果報告,並以此評估企業內部環境之風險等級。 於 www.broadcnter.me -

#42.第一金融控股股份有限公司內部控制制度應加強事項及改善計畫 ...

(三)弱點掃描及滲透測試作業,有下列事項. 欠妥:. 1. 所訂規範內容有欠周延,如:所訂「資. 訊部弱點掃瞄作業SOP」第9 條規定. 「主機經檢出有中、高風險等級之弱. 於 www.firstholding.com.tw -

#43.二、民生公共物聯網資料應用補助

資通訊系統須於上線前及營運期間定期進行弱點掃描及滲透測試,高風險漏洞應被評估並依計畫可接受 ... IoT 閘道器, V, 考量功能與成本後決定不進行弱點掃描與滲透測試. 於 www.citd.moeaidb.gov.tw -

#44.資訊資產風險評鑑作業說明 - 長榮大學

之風險評鑑與管理作業流程,提供本校資訊資產之權責單位、保管單位, ... 弱點掃描或滲透測試發現【高】等級的漏洞,且服務. 公開於網路網路上. 於 audit.cjcu.edu.tw -

#45.弱點掃描與管理 - 睿明知通

對弱點掃描結果,可以依照IP 位址以及弱點嚴重性進行篩選,稽核報告會依照篩結果產出。 支援PCI 嚴重級別 弱點風險等級採用PCI 嚴重級別分級制度,分為[緊急]、[嚴重]、[高] ... 於 www.radiant-tech.com.tw -

#46.資安服務Cybersecurity Services - 又碩電腦科技股份有限公司

模擬駭客釣魚郵件,檢測員工資安風險意識,輔以資安宣導及教育訓練,避免不當郵件 ... 網頁弱點掃描服務,以非侵入式的方式模擬各種駭客的攻擊手法,針對對外主機網頁 ... 於 www.uso.com.tw -

#47.資訊安全管理制度(ISMS)案

1, 網路架構檢視, 針對網路架構圖進行安全性弱點檢視,檢視項目包含設計邏輯是否 ... (依受測目標為序,表列包含之所有風險等級及其漏洞數量)、受測目標風險漏洞名稱 ... 於 www.dila.edu.tw -

#48.臺北市政府資通系統安全作業指引

安全責任等級分級辦法,訂定本指引。 貳、 資通系統之安全需求 ... (4) 事件類型或優先等級(priority)。 ... 新及異動之規模及風險,決定是否進行系統弱點掃描之複測。 於 www-ws.gov.taipei -

#49.DS_3 S檢測安全_v0.1_120820

為重大及嚴重等級。 ... 3S資安檢測服務- 防駭定檢針對企業用戶經常發生的資安風險層面所精心設計,提供 ... 以現代化的雲端平台管理模式,提供專屬的弱點掃描器透過彈. 於 www.issdu.com.tw -

#50.資安規劃服務 - 盟立自動化

提供弱點掃描報告,以此評估公司內部環境之風險等級。 ... 結合機器學習演算法和獨特FTA 鑑識技術,提供企業高效的自動資安風險盤點(Threat Triage),並對全單位進行遠 ... 於 www.mirle.com.tw -

#51.高雄市政府資安事件監控分析

(四)電子郵件社交工程演練:為提高機關人員資安警覺性以降低電子郵. 件社交工程攻擊風險。 (五)網站、網頁安全管理:辦理主機弱點掃瞄、滲透測試、程式碼檢測、. 網頁 ... 於 orgws.kcg.gov.tw -

#52.資通安全需求規範

本府每年亦會自行辦理弱點掃描作業,請廠商經本府通知後30個日曆天內配合完成相關修補作業。廠商修補前述弱點及風險後,應配合本府複測,以確認相關風險已完成改善及 ... 於 td.hl.gov.tw -

#53.不可不知的資訊安全 - 南投區域網路中心

網站應用程式弱點掃描服務. • 使用Acunetix Vulnerability Scanner進行弱點掃描. • 依資安項目的風險程度分為High、Medium、Low 及Information. 危險層級. 資安項目. 於 www.ntrc.edu.tw -

#54.Tenable Tenable.io 雲端式弱點掃描解決方案 - 吉康科技

針對漏洞管理、Web應用程式掃描、Container安全性、PCI ASV進行弱點掃描及合規檢測。 ... 自動化確認漏洞的修復優先等級、衡量風險並提供快速補救建議。 於 www.gcomtw.com -

#55.中聯資源風險管理運作情形

2021 年中聯資源各部門提出之風險辨識,共計61 項,依風險類型區分為營運、財務、危害、資安及法遵五項風險,其中經風險衡量判定為高風險等級計4 項、中風險等級35 ... 於 www.chc.com.tw -

#56.通信與作業管理程序書

風險 (Risk). 可能對團體或組織的資產發生損失或傷害的潛在威脅,通常利用弱點所產生之影響及發生可能性來衡量。 行動計算與通信設施. 如筆記型電腦、掌上型電腦、行動 ... 於 lms.ltsh.ilc.edu.tw -

#57.資通安全責任等級分級辦法

管之特定非公務機關之資通安全責任等級,送主管機關 ... 三、危害國家資通安全產品,指對國家資通安全具有直接或間接造成危害風險,影響 ... 安全性檢測網站安全弱點. 於 nicst.ey.gov.tw -

#58.以風險評估數值為基礎逐步落實零信任控管 - 網管人

至於漏洞偵測,始終是作業系統與應用軟體弱點掃描必備的要項,公部門、 ... 「除了前述說明的風險等級評估維度,目前趨勢科技研發團隊正在積極發展 ... 於 www.netadmin.com.tw -

#59.服務項目

弱點掃描. 提供弱點掃描服務,尋找主機與伺服器存在的弱點,識別公司內部潛藏之高風險主機。 掃描完成後提供書面分析報告與改善建議。 於 www.ns-guard.com -

#60.資通安全管理法施行細則第六條

初次受核定或等級變更後之一年內,. 配置四人。 內部資通安全稽核. 每年辦理二次。 業務持續運作演練. 全部核心資通系統每年辦理一次。 技術面. 安全性檢測. 弱點掃描. 於 www.pthg.gov.tw -

#61.資訊系統分級與資安防護作業說明桃園市政府地政局

弱點掃描 及滲透測試 ... 依據:政府機關(構)資通安全責任等級分級作業規定 ... 機關設定資訊系統安全等級、掌握重點保護標的,以利機關辦理風險評鑑及執行防護基準。 於 www.land.tycg.gov.tw -

#62.什麼是弱點掃描 - Paula

接著深入探討、分析、調整並排除弱點掃描的結果報告,並以此評估企業內部環境之風險等級。. 弱點掃描是使用自動化工具對系統進行檢測,找出所有已知的風險。 弱點掃描 ... 於 www.paulaspalette.me -

#63.財團法人公共電視文化事業基金會資安監控及檢測服務案徵求 ...

二、 符合資通安全責任等級分級辦法規範,進行資通安全健診、弱點掃描、 ... (1) 依威脅性至少區分資安事故為低、中、高等三個風險等級(不限三個. 等級)。 於 about.pts.org.tw -

#64.政府機關資安弱點通報機制(VANS)專區-FAQ

初次受核定或等級變更後之一年內,完成資通安全弱點通報機制導入作業,並持續維運及依 ... 若機關已定期執行弱點掃描與風險評鑑,是否仍需進行資產盤點與風險比對呢? 於 ct-cloud.com -

#65.釋義

資安業者必須有能力協助組織擬訂資訊安全風險管理之各項管理辦法與控管程序,並 ... 釋義:所謂弱點掃描分析是指使用自動化掃描工具對於網站或資訊系統之安全弱點或 ... 於 www.cisanet.org.tw -

#66.v2sc_vulnerability_scanning - 台灣二版有限公司

系統弱點掃描服務可視為對系統進行完整而徹底的健康檢查,協助客戶充分瞭解系統 ... 及早發現系統存在弱點,及早修補弱點,降低單位整體風險等級,改善資安架構提升 ... 於 version-2.com.tw -

#67.三甲科技

弱點掃描 (Vulnerability Assessment, VA)指的是針對企業網站、內部伺服器或網路設備 ... 分析、調整並排除弱點掃描的結果報告,並以此評估企業內部環境之風險等級。 於 www.aaasec.com.tw -

#68.資安聯防健檢,為您的系統安全把關 - 綠界

... 您全球頂尖的資安風險解決方案Rapid7 Nexpose ,進行弱點管理、系統定期掃描及 ... 的風險等級評分,推送至Nexpose® 進行有效整合及分析,讓您專注於最高風險的 ... 於 www.ecpay.com.tw -

#69.弱點掃描技術報告 - 計中首頁

Nexpose是一套弱點掃描工具,利用兩種風險指數評估,其一為CVSS的指數,另一種則 ... CONTEXT-DRIVEN分數的計算,是依照Importance設定的等級而來的。 於 www.cc.ntu.edu.tw -

#70.險並妥處者,如: 107 上半年10.67綱段檢測出53 個

官方綱玷107.12.14 白箱掃描報告檢測出92個「中」風險. 等級弱點丶107.12.26黑箱掃描報告檢測出168個「中」. 風險等級弱點;綱路服務系統(CSIS)2018.11.1 白箱掃描. 於 www.transglobe.com.tw -

#71.虛擬世界的真實威脅-漏洞檢測工具初探 - Technical Direct

漏洞分析是指在代碼中迅速定位漏洞,弄清攻擊原理,準確地估計潛在的漏洞利用方式和風險等級的過程。我們將使用Nessus這項工具,這套工具能夠幫助系統 ... 於 www.technical-direct.com -

#72.資訊安全健檢與產品,阻擋惡意攻擊提升網站安全防護

Deep Security 趨勢科技防護方案、弱點掃描、原始碼檢測、數位加解密去識別化、WAF ... 滲透團隊提出報告並給予專業修正建議,以加強企業網路安全性,降低企業資安風險 ... 於 product.ecloudvalley.com -

#73.Risk-Based Vulnerability Management 全方位風險的漏洞管理

相反的,利用CVSS、CWE 和掃描程序漏洞評分的組織將遭受警報超載和威脅疲勞的困擾。 ... RiskSense 補修建議風險優先等級並發揮降低風險的最大作用。 於 www.sphinxtec.com -

#74.中華龍網- Unicomp 聯達資訊股份有限公司

全中文弱點掃描軟體(DragonSoft Vulnerability Management, DVM) 針對不同環境,進行網路安全弱點評估以「安全漏洞掃瞄(Security Scanner) 與弱點風險管理(Vulnerability ... 於 www.unicomp.com.tw -

#75.110年資訊安全檢測診斷服務受測申請須知.pdf

(一) A、B 類受測企業檢測項目包含:資訊安全風險現況評估、伺服主機. 弱點掃描檢測、資訊設備組態基準檢測及網路封包側錄分析,共四. 項。 Page 2. 2. (二) C、D 類受測 ... 於 www.acw.org.tw -

#76.弱點評估

弱點 評估透過掃描與監控公司的整個攻擊破綻是否有風險,而找出及評估網路弱點. ... 此成熟度屬於中低等級,約佔所有企業的19%。總體而言,公用事業絕大多數都是調查型 ... 於 zh-tw.tenable.com -

#77.SOC 參考指引

機密等級機密: c ... 提出SOC 的資安警訊管理、資安弱點管理、資安設備管理、資安事件監 ... 表9 NIST SP 800-53 資安事故應變控制措施建議表. 風險等級. 於 ws.kinmen.gov.tw -

#78.教育部委外辦理或補助建置維運伺服主機及應用系統網站資通 ...

... 安全性檢測(弱點掃描、滲透測試)並持續維護,降低遭受入侵、竄改或刪除之風險。 ... (六)依資通安全責任等級分級辦法之規定,使用「資通系統安全等級評估表」( ... 於 edu.law.moe.gov.tw -

#79.安全管理與弱點評估:::Security Center -512 IP (單套) - 資訊服務 ...

針對弱掃結果提供弱點分析統計,可依弱點嚴重等級、資產類型(Asset)、CVE弱點編號、IP地址、弱點類型等方式檢視,管理者可依據管理需求自行調整弱點掃描風險等級。 於 www.cloudmarketplace.org.tw -

#80.弱點掃描服務 - ShareTech

本服務依類型分成「主機系統弱點掃描」和「網頁Web弱點掃描」,根據客戶需求可遠端 ... 專業弱點掃描工具針對標的物進行檢測,再以人工驗證的方式確認中高風險等級弱點 ... 於 www.sharetech.com.tw -

#81.程式開發人員的資安密器:資通Fortify 企業資安監測方案

運用Fortify SCA 與WebInspect 動態弱點檢測工具,能協助IT 及開發人員預先找 ... 分成危急Critical、高度High、中度Medium 及輕度Low 四個風險等級。 於 marketing.ares.com.tw -

#82.弱點掃描專業服務

提供專業的弱點掃描分析報告,協助企業解決資安漏洞。 ... 修補內容有設備名稱、風險等級、漏洞名稱、CVE國際公認漏洞編號、微軟漏洞編號、漏洞描述及 ... 於 tw.systex.com -

#83.系統弱點掃描服務

當系統存在弱點、加上駭客意圖入侵時,公司的重要資產將面臨了高度風險。系統弱點掃描服務可視為幫公司的系統進行完整而徹底的健康檢查,讓您充分瞭解系統目前存在的弱點; ... 於 www.twsdk.com -

#84.網站弱點掃描 - Pksubra

業務單位申請網頁應用程式弱點掃描前,需先判斷欲進行弱點掃描之等級。 ... 網路帶來便利的同時也充斥著許多的風險,有心人士散布的病毒、惡意程式等危害嚴重影. 於 www.ravsak.me -

#85.醫療院所場域資安風險盤點 - 大世科

網站安全滲透測試檢測報告、端點弱點掃描及資安健診報告、連網設備風險盤點 ... 檢測聯網醫療設備及場域無線訊號分析,可以找出醫療環境中潛在的資安漏洞及風險等級。 於 www.etatung.com -

#86.系統弱點掃描 - 安碁資訊

首頁; 服務項目; 資訊安全檢測服務; 系統弱點掃描 ... 及結果、前十大弱點主機、前十大弱點及修補建議; 高風險主機排行、弱點排行、不同等級弱點分佈前十大及修補建議… 於 www.acercsi.com -

#87.如何評估網路系統的安全漏洞

例如有一弱點,其損失衝擊為3,受威脅等級為中,存在脆弱等級為高。 代入表中得到風險等級為6,為安全稽核的風險評分分數 ... 攻擊:類似軍事戰管雷達掃描. 於 cc.ntunhs.edu.tw -

#88.弱點管理(Vulnerability management)是啥可以吃嗎? - Medium

現在公司是做資安的,而且還是全世界做弱點掃描Nessus 與分析市佔率最高的產品, ... Risk-Based Vulnerability Management (RVM) 風險管理平台針對組織assets 的重要 ... 於 medium.com -

#89.弱點掃描是什麼

簡單說明如下: 弱點掃描; 主要用在修補作業系統服務層、網頁伺服器、網頁服務元件、 ... 分析、調整並排除弱點掃描的結果報告,並以此評估企業內部環境之風險等級。 於 kondor-steuerberatungsgesellschaft.de -

#90.弱點偵測服務| HiNet企業上網 - 中華電信

企業可自訂掃描規則(例如:預設規則、PCI DSS、高風險偵測),亦可派送手動自檢(依 ... 用戶可線上透過報表查詢目前尚未修補的弱點、漏洞等級分布風險主機排行與漏洞 ... 於 fttb.hinet.net -

#91.【資訊安全防護】面對5大資安威脅,該如何進行資安防護措施?

漏洞管理的第一步就是定期進行資安檢測,如系統弱點掃描,並以風險為依據排 ... 檢測,以符合國教屬(公部門) 資安法中的「資通安全責任等級分級辦法」 ... 於 www.easpnet.com -

#92.弱點稽核管理系統

安全弱點,能夠針對多種平平台進行掃描(Windows、Mac OS、Linux),並且能夠檢測. 與掃描網路設備。 ... 風險等級. 弱點管理工作檢核表. 前10名高風險主機分佈. 於 www.network-box.com.tw -

#93.政府機關資安弱點通報機制合規管理| Softnext 中華數位科技

以往漏洞修補頻率遠低於駭客掃描探測的頻率,讓駭客有機可乘,為防止系統與軟體漏洞被駭客所利用,唯有透過有效率的漏洞修補工具,縮短被駭客利用之空窗期,降低資安風險。 於 www.softnext-inc.com -

#94.弱點掃描vs. 滲透測試 - 台北第二區網中心

正視弱點才能掌控資安風險 ... 弱點漏洞. 不管嚴重等級是高(High)還是低(Low). 只要可以利用,就是好弱點 ... 常見弱點掃瞄方式:授權掃描(Credential Scan) ... 於 tp2rc.tanet.edu.tw -

#95.資安服務 - 行政院國家資通安全會報技術服務中心

資安服務RFP範本 · 資安健診服務RFP範本(v4.0) · 弱點掃描服務RFP範本(v4.0) · 資通安全威脅偵測管理(SOC)服務RFP範本(v5.0) · 滲透測試服務RFP範本(v5.0) · 社交工程演練服務 ... 於 www.nccst.nat.gov.tw -

#96.瑞怡科技: 首頁

弱點掃描. 藉由工具進行弱點掃瞄,提早發現系統維運及網站安全弱點,及時完成弱點 ... 透過風險評估識別組織所面臨的安全風險並確認風險控制的優先等級,進而對其實施 ... 於 www.rytech.asia -

#97.Module 05 自動化弱點發現技術弱點掃描

弱點掃描 是一種防範未然的資安技術,用來找出資訊環境下的安全性弱點。 目的:. 風險評估工具用以找出可能的安全風險; 降低弱點存在的潛在風險; 降低有心人士利用弱點 ... 於 ftp -

#98.教育部109 至110 年度對所屬公務機關及所管特定非公務機關資 ...

一、部屬機關(構)、資通安全責任等級A 級之本部捐助財團法人. (一)範圍為部屬機關(國民及學前 ... 藉由掃描結果挑選可能存在風險之使用者電腦進行弱點掃描,再依弱. 於 webapp.yuntech.edu.tw -

#99.弱點掃描風險等級在PTT/Dcard完整相關資訊

關於「弱點掃描風險等級」標籤,搜尋引擎有相關的訊息討論:. 網站弱點掃描- 國立臺灣師範大學資訊中心本中心於2008年起採用IBM Security AppScan ... 於 digitalsolute.com